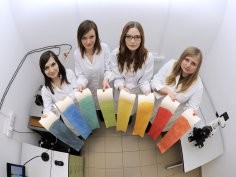

Nowatorska metoda pomiaru pH w skali nano

15 marca 2016, 13:16Nowatorską metodę pomiaru pH w nanoskali właśnie zaprezentowali naukowcy z Instytutu Chemii Fizycznej PAN w Warszawie.

Telefoniczne oszustwa coraz popularniejsze

19 października 2016, 07:16Microsoft alarmuje, że coraz większym problemem są oszustwa polegające na tym, że przestępcy dzwonią do użytkowników i przedstawiają się jako pracownicy pomocy technicznej Microsoftu. Z raportu firmy dowiadujemy się, że z taką sytuacją miało do czynienia około 68% użytkowników

Opłakane skutki wadliwej aktualizacji „inteligentnego” zamka do drzwi

21 sierpnia 2017, 09:52W coraz bardziej podłączonym do internetu i polegającym na oprogramowaniu świecie mogą czekać nas niemiłe niespodzianki. Jedna z nich czekała użytkowników „inteligentnych” zamków do drzwi firmy Lockstate. Zamki RemoteLock LS6i przestały częściowo działać po wadliwej aktualizacji oprogramowania

Jedyny w Polsce cytometr masowy pomoże w diagnostyce

3 grudnia 2018, 14:35Naukowcy z Politechniki Wrocławskiej pozyskali cytometr masowy – najnowocześniejsze obecnie urządzenie do analizy i diagnostyki próbek komórkowych oraz zaawansowanej proteomiki. To obecnie jedyne tego typu urządzenie w Polsce i będzie ono stanowić jeden z kluczowych elementów aparaturowych unikalnego Laboratorium Obrazowania tworzonego przez prof. Marcina Drąga na Wydziale Chemicznym PWr.

Rozpoczynają się targi CES 2007

8 stycznia 2007, 10:34Dzisiaj, 8 stycznia, o godzinie 17 czasu polskiego rozpoczną się Consumer Electronics Show 2007 – jedne z największych na świecie targów elektroniki konsumenckiej. To niezwykle ważne wydarzenie w świecie IT, na które przez cały rok czekają nie tylko klienci i dziennikarze, ale przede wszystkim producenci sprzętu i oprogramowania, którzy niejednokrotnie celowo opóźniają bądź przyspieszają premiery swoich produktów tak, by pokazać je właśnie podczas CES.

Biały Dom zatrzyma budowę najpotężniejszego akademickiego superkomputera w USA?

16 kwietnia 2025, 08:26Prezydent Trump nie ustaje w wysiłkach na rzecz ograniczenia finansowania nauki. Wcześniej informowaliśmy o propozycji obcięcia budżetu NASA na naukę. Tym razem na celowniku jego administracji znalazł się superkomputer Horizon. Mimo, że prezydent twierdzi, że utrzymanie dominacji USA na rynku najbardziej wydajnych maszyn obliczeniowych jest jego priorytetem, działania Białego Domu mogą opóźnić lub całkowicie zniweczyć plany budowy maszyny Horizon, która ma stanąć na University of Texas w Austin.

Xbox 360 sprzętem rehabilitacyjnym

31 sierpnia 2006, 11:03Zespół z Rutgers State University ze stanu New Jersey wykorzystał zmodyfikowaną przez siebie konsolę Xbox 360 do stworzenia taniego urządzenia przydatnego w leczeniu osób po przebytych zawałach serca. Konsola Microsoftu ma pomóc chorym, którzy wymagają rehabilitacji dłoni.

Magnetofon dla peceta

16 stycznia 2007, 12:19Na jednej z internetowych stron pojawiła się oferta sprzedaży magnetofonu kasetowego montowanego... w pececie. Urządzenie pasuje do zatoki dla napędów CD i jest kompatybilne z systemem Windows 98 i nowszymi.

Microsoft: Open Source narusza 235 patentów

14 maja 2007, 11:07Microsoft domaga się od użytkowników opensource’owego oprogramowania opłat licencyjnych za 235 wykorzystywanych technologii, które zostały opatentowane przez giganta z Redmond.

Dostał odszkodowanie, bo kupił laptopa

27 września 2007, 08:32Antoine Gutzwiller wygrał przed sądem odszkodowanie za to, że... kupił laptopa z preinstalowanym oprogramowaniem. Mężczyzna twierdził, że nie miał wyboru i musiał kupić za 599 euro notebooka firmy Acer z systemem Windows XP, Microsoft Works, PowerDVD i Norton Antivirus.